IPsec VPN是一种安全高效的网络连接方案,通过加密和认证技术保障数据传输安全。它支持远程访问和内网互联,适用于各种网络环境,确保企业信息安全。

在互联网广泛渗透和信息技术飞速发展的今天,企业对于远程工作、异地分支机构的网络互联等需求持续上升,为了确保数据传输的安全性与效率,IPsec VPN(Internet Protocol Security Virtual Private Network)技术应运而生,本文将深入剖析IPsec VPN的运作原理、架构设计、协议应用以及配置步骤,助力读者全面掌握这一高效安全的网络连接解决方案。

IPsec VPN原理

IPsec VPN是一种建立在IP协议之上的安全隧道技术,它通过加密、认证和完整性验证等机制,确保数据在公共网络中的安全传输,其基本原理可以概括为以下几点:

- 加密:对原始数据进行加密处理,防止数据在传输过程中被非法截获或篡改。

- 认证:验证数据发送者的身份,确保数据的来源可靠。

- 完整性校验:确保数据在传输过程中未被非法修改。

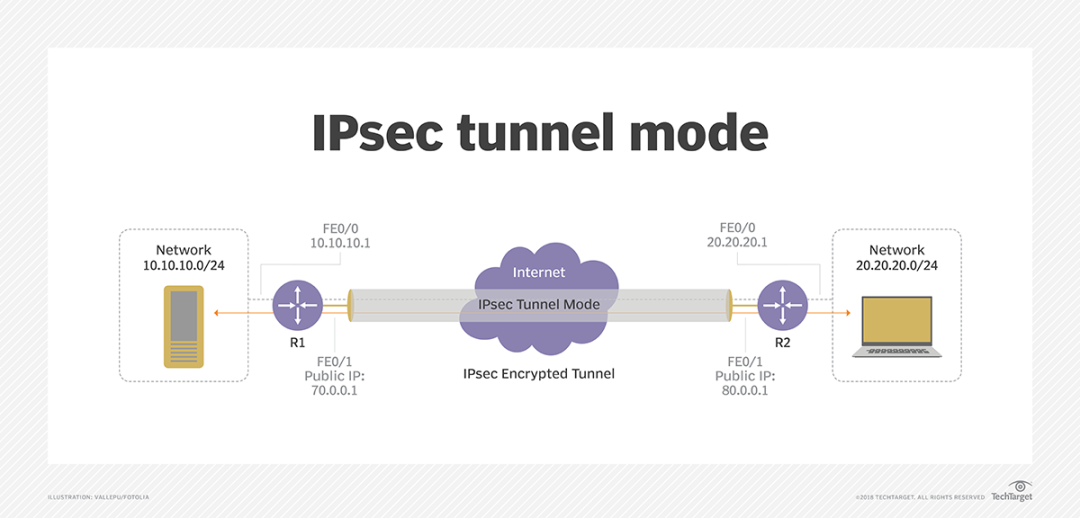

- 隧道建立:在两个网络设备之间创建一个加密通道,实现安全的数据传输。

IPsec VPN架构

IPsec VPN架构主要分为以下几种类型:

- 端到端(End-to-End)架构:在客户端和服务器之间建立加密隧道。

- 端到网关(End-to-Gateway)架构:在客户端和网关之间建立加密隧道。

- 网关到网关(Gateway-to-Gateway)架构:在两个网关之间建立加密隧道,实现分支机构的互联。

IPsec VPN协议

IPsec VPN主要采用以下几种核心协议:

- AH(Authentication Header):提供数据完整性验证和源地址认证。

- ESP(Encapsulating Security Payload):提供数据加密和完整性验证。

- IKE(Internet Key Exchange):负责密钥协商和建立安全连接。

IPsec VPN配置指南

以下是配置IPsec VPN的基本步骤:

- 确定VPN架构和所使用的协议。

- 配置加密算法和密钥。

- 配置认证算法和密钥。

- 配置IPsec VPN接口。

- 验证配置是否正确。

以下是一个基于Linux系统的IPsec VPN配置示例:

配置IPsec VPN

ipsec setup start

配置AH协议

ipsec ahadd <source_ip> <destination_ip> esp

配置ESP协议

ipsec espadd <source_ip> <destination_ip> esp

配置IKE协议

ipsec ikeadd <source_ip> <destination_ip> ah

配置密钥

ipsec密钥管理命令...

配置接口

ipsec ipsec0 up

验证配置

ipsec status

IPsec VPN作为一种高效安全的网络连接技术,被广泛应用于远程办公、分支机构互联等领域,通过本文的详细介绍,读者应能对IPsec VPN有更深刻的理解,在实际应用中,根据具体需求选择合适的VPN架构、协议和配置方法,将有助于保障数据传输的安全性和高效性。

相关阅读:

1、打造安全防线,IPSec VPN远程访问与数据传输解决方案

2、Cisco VPN与IPsec VPN深度解析,功能与应用对比

标签: #ipsec vpn详解 #IPsec VPN

评论列表