本文深入解析了IPsec VPN隧道,详细阐述了其在构建安全可靠网络连接中的作用。通过剖析IPsec VPN的工作原理、配置方法及安全性,为读者提供了全面了解和搭建IPsec VPN隧道的技术指导。

随着互联网的广泛应用和业务模式的不断演进,远程访问和数据传输的需求持续攀升,为了保障数据传输过程中的安全,IPsec VPN隧道技术应运而生,本文将深入探讨IPsec VPN隧道的工作机制、显著优势以及配置步骤,助力读者全面掌握这一关键技术。

IPsec VPN隧道概述

1、何为IPsec VPN?

IPsec(Internet Protocol Security),即互联网协议安全,是一种在网络层提供安全保障的协议,它通过为IP数据包提供加密、认证和完整性保护,确保数据传输的安全,而基于IPsec协议构建的虚拟专用网络,即IPsec VPN,能够在公共网络中构建一条加密通道,实现远程访问和数据传输的安全保障。

2、IPsec VPN隧道的作用

IPsec VPN隧道的主要功能包括:

- 加密数据:利用加密算法对传输数据进行加密,防止数据被非法窃取或篡改。

- 认证用户:通过认证机制验证用户身份,确保只有授权用户才能访问网络资源。

- 保护数据完整性:通过完整性保护机制,检测数据在传输过程中是否被篡改。

- 跨地域访问:实现远程访问,使用户无论身处何地都能访问企业内部网络资源。

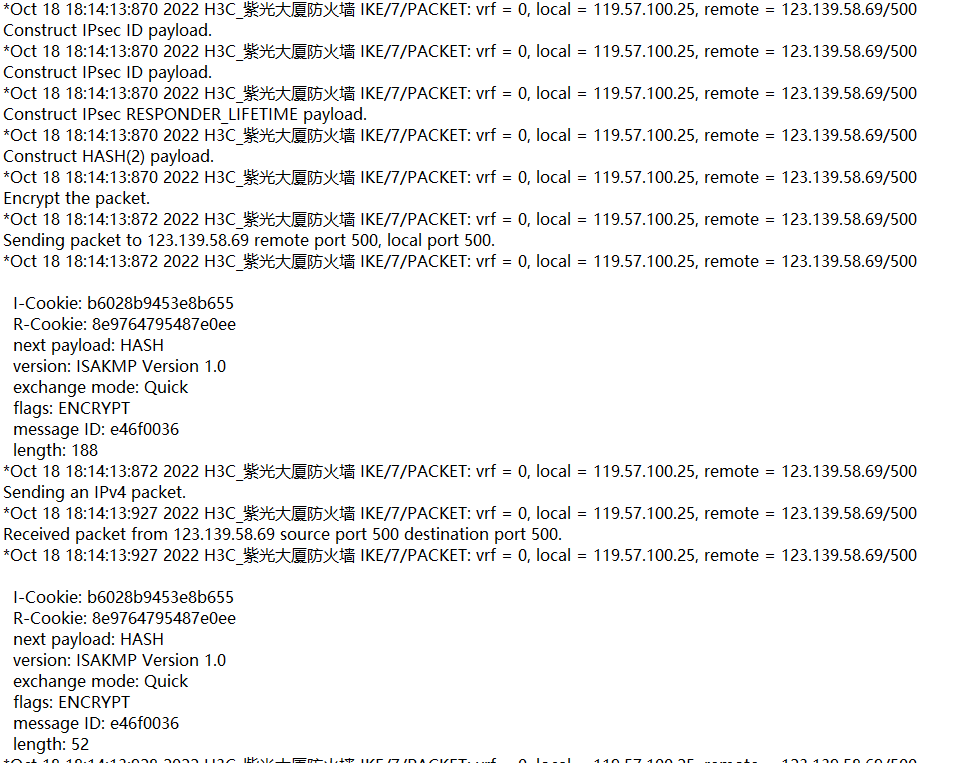

IPsec VPN隧道的工作原理

1、建立隧道

- (1)客户端与VPN设备建立安全关联(SA):客户端与VPN设备通过协商,确定加密算法、认证方式等安全参数。

- (2)协商隧道参数:客户端与VPN设备协商隧道参数,包括隧道地址、端口、加密算法等。

2、数据传输

- (1)加密数据:客户端将数据加密后,发送至VPN设备。

- (2)VPN设备解密数据:VPN设备对接收到的加密数据进行解密,然后转发至目标网络。

- (3)目标网络处理数据:目标网络处理解密后的数据,完成相应的业务操作。

- (4)数据回传:目标网络将处理后的数据加密,发送回VPN设备。

- (5)VPN设备解密数据:VPN设备对接收到的加密数据进行解密,然后转发给客户端。

3、隧道关闭

数据传输完成后,VPN设备会关闭隧道,释放相关资源。

IPsec VPN隧道的优势

- 安全性:IPsec VPN隧道通过加密算法确保数据传输的安全性。

- 灵活性:支持多种加密算法和认证方式,适应不同场景的需求。

- 可靠性:采用稳定的安全协议,确保隧道稳定运行。

- 易用性:配置简单,便于部署和维护。

IPsec VPN隧道的配置方法

1、VPN设备配置

- (1)配置IPsec协议:选择合适的加密算法和认证方式。

- (2)配置隧道参数:设置隧道地址、端口等参数。

- (3)配置安全关联:设置安全关联参数,包括加密算法、认证方式等。

2、客户端配置

- (1)安装VPN客户端:选择合适的VPN客户端软件。

- (2)配置VPN连接:设置VPN连接参数,包括服务器地址、端口等。

- (3)连接VPN:输入用户名和密码,连接VPN。

IPsec VPN隧道作为一种安全可靠的网络连接方式,在远程访问和数据传输领域发挥着至关重要的作用,深入了解IPsec VPN隧道的工作原理、优势及配置方法,有助于我们在实际应用中更好地保障网络安全,随着技术的不断进步,IPsec VPN隧道将在更多领域得到广泛应用。

相关阅读:

标签: #ipsec vpn隧道 #IPsec VPN

评论列表