本文深入解析了ASA配置IPsec VPN,详细介绍了如何通过这一技术实现安全远程访问。文章从基础知识入手,逐步讲解配置步骤,为读者提供了实现安全远程访问的实用解决方案。

随着互联网的广泛应用和远程办公趋势的增强,企业对于安全、高效远程访问的需求日益增长,IPsec VPN(Internet Protocol Security Virtual Private Network)作为一种成熟的技术,在众多企业网络中得到了广泛的应用,本文将详细解析如何配置思科公司的自适应安全设备(ASA)以实现IPsec VPN,从而确保远程访问的安全性和高效性。

何为ASA?

ASA,即自适应安全设备,是思科推出的一款集多功能于一体的安全解决方案,它不仅具备防火墙功能,还提供了VPN、入侵防御等高级安全特性,通过ASA,企业能够将内部网络与外部网络安全地连接起来,从而保障数据传输的安全可靠。

什么是IPsec VPN?

IPsec VPN是一种基于IPsec(Internet Protocol Security)协议的虚拟专用网络技术,它能够在公共网络中创建安全的隧道,允许远程用户安全地访问企业内部资源,IPsec VPN的几个显著特点包括:

- 高安全性:通过加密算法对数据进行加密,确保数据在传输过程中的安全性。

- 高可靠性:支持多种协议,如PPTP、L2TP/IPsec等,确保连接的稳定性。

- 高性能:利用硬件加速技术,提升数据传输速度。

- 易于部署:配置简便,维护方便。

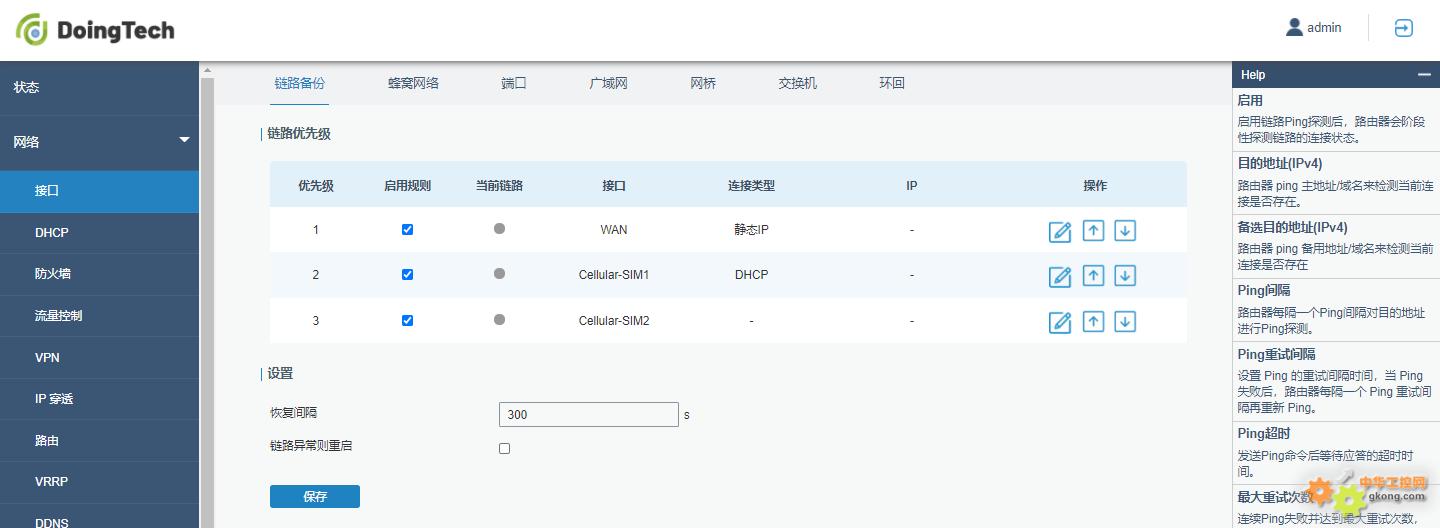

ASA配置IPsec VPN的详细步骤

1. 确定VPN配置类型

根据企业的具体需求,选择合适的VPN配置类型,常见的类型包括:

- 站点到站点VPN:用于连接两个或多个企业内部网络。

- 远程访问VPN:用于连接单个或多个用户到企业内部网络。2. 创建VPN策略

在ASA上创建VPN策略,包括以下要素:

- 本地和远程网络地址:指定本地和远程网络的IP地址范围。

- 加密算法:选择适当的加密算法,如AES、3DES等。

- 认证方式:选择认证方式,如预共享密钥、RSA证书等。

- 隧道模式:选择隧道模式,如隧道模式、传输模式等。3. 配置安全规则 在ASA上配置安全规则,以允许或拒绝VPN连接,并确保仅允许特定IP地址的VPN连接。

4. 配置IKE(Internet Key Exchange)

IKE是IPsec VPN的核心组成部分,负责建立和管理安全连接,在ASA上配置IKE,包括以下内容:

- 本地和远程的IKE身份:指定本地和远程的IKE身份,如预共享密钥或RSA证书。

- IKE策略:设置IKE策略,包括加密算法、认证方式等。

- IKE安全关联(SA):建立IKE SA,确保IKE通信的安全性。5. 验证VPN连接 配置完成后,验证VPN连接是否成功,可以尝试从远程网络访问企业内部网络,检查是否能够正常访问。

通过上述步骤,您将能够轻松实现ASA配置IPsec VPN,从而实现安全、高效的远程访问,在实际操作中,请根据具体需求进行调整和优化,希望本文能够为您提供有价值的指导。

标签: #asa配置ipsec vpn #IPsec VPN

评论列表