本文深入解析了IPsec VPN隧道技术,从基本原理到实际应用,详细阐述了如何构建安全可靠的网络连接。通过配置加密算法、认证方式等关键步骤,确保数据传输安全,为网络用户提供高效、稳定的连接体验。

随着互联网技术的飞速发展,远程办公和跨境业务的需求日益攀升,对网络安全的关注也日益提升,作为一项高效且安全的远程接入技术,IPsec VPN隧道在企业和个人用户中得到了广泛应用,本文将详细剖析IPsec VPN隧道的工作原理、配置步骤以及在应用中需要关注的要点。

IPsec VPN隧道简介

1. IPsec(互联网协议安全):IPsec是一种网络层安全协议,旨在确保IP数据包在传输过程中的机密性、完整性和真实性。

2. VPN(虚拟专用网络):VPN技术通过公共网络构建专用网络,提供远程访问、数据加密和身份验证等功能。

3. IPsec VPN隧道:IPsec VPN隧道是利用IPsec协议在公共网络上创建的专用通道,用于安全地传输加密数据包。

IPsec VPN隧道运作机制

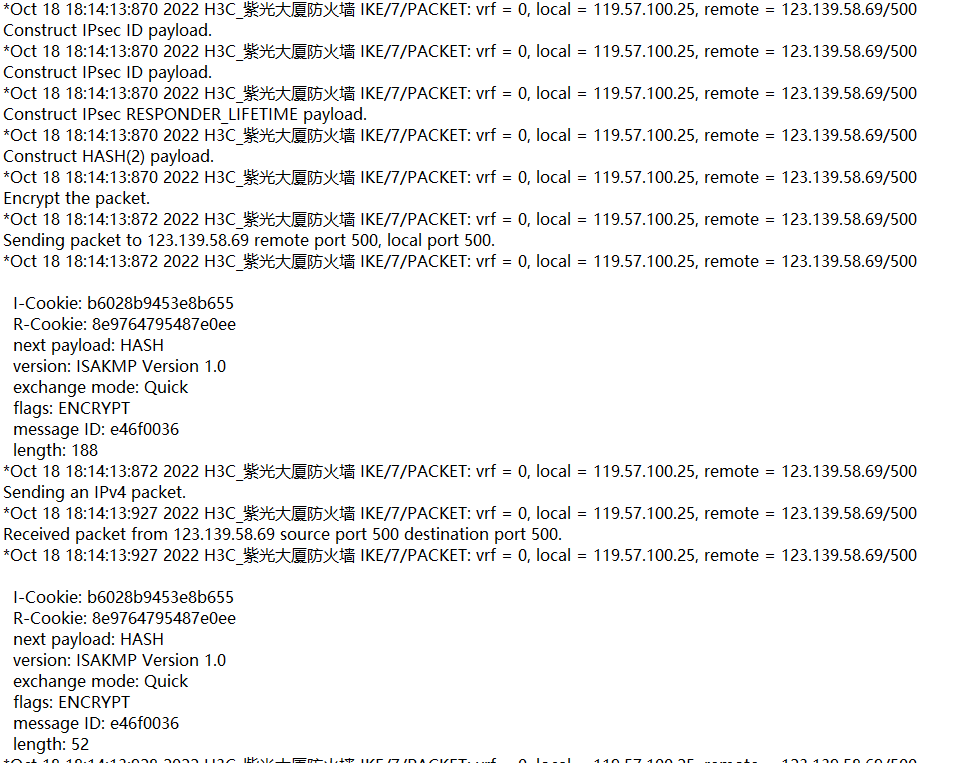

1. 密钥交换:在建立IPsec VPN隧道之前,双方需协商密钥,常用的密钥交换协议包括IKE(互联网密钥交换)和Oakley等。

2. 隧道建立:密钥协商成功后,双方基于协商的密钥建立隧道,在此过程中,IPsec协议会创建安全关联(SA),用于定义隧道的安全参数。

3. 数据传输:隧道建立后,双方可通过隧道发送加密的数据包,IPsec协议将对数据包进行封装、加密和认证,确保传输安全。

4. 隧道维护:IPsec协议在隧道运行期间会定期更新密钥,以维持隧道的安全性。

IPsec VPN隧道配置指南

1. 选择VPN设备:根据实际需求,选择合适的VPN设备,例如路由器或防火墙。

2. 安装VPN软件:在VPN设备上安装IPsec VPN软件,如OpenVPN、PPTP等。

3. 配置IPsec VPN参数:根据需求配置IPsec VPN参数,包括本地地址、远程地址、加密算法、认证方式等。

4. 验证隧道连接:配置完成后,使用测试命令检查隧道连接是否成功建立。

五、IPsec VPN隧道应用中的注意事项

1. 密钥管理:合理管理密钥,确保密钥安全,定期更换密钥,以降低密钥泄露的风险。

2. 防火墙配置:在防火墙上配置适当规则,确保VPN隧道数据包能够顺利通过。

3. 安全认证:采用强密码、数字证书等方式进行身份认证,提升隧道安全性。

4. 隧道监控:定期检查隧道运行状态,及时发现并解决潜在问题。

5. 网络优化:对VPN隧道进行网络优化,提升数据传输速度。

IPsec VPN隧道作为一项关键的安全技术,对于保障网络安全、提升企业竞争力具有重要意义,深入理解IPsec VPN隧道的工作原理、配置方法以及注意事项,将有助于我们更有效地应用这项技术,构建安全可靠的网络连接。

标签: #ipsec vpn tunnel #IPsec VPN

评论列表