随着互联网的广泛应用,网络安全问题愈发凸显,为确保企业及个人数据在网上的传输安全,部署IPsec VPN已成为一种关键的安全策略,本文将深入探讨如何高效构建IPsec VPN,助力读者掌握网络安全保障的关键技能。

IPsec VPN概述

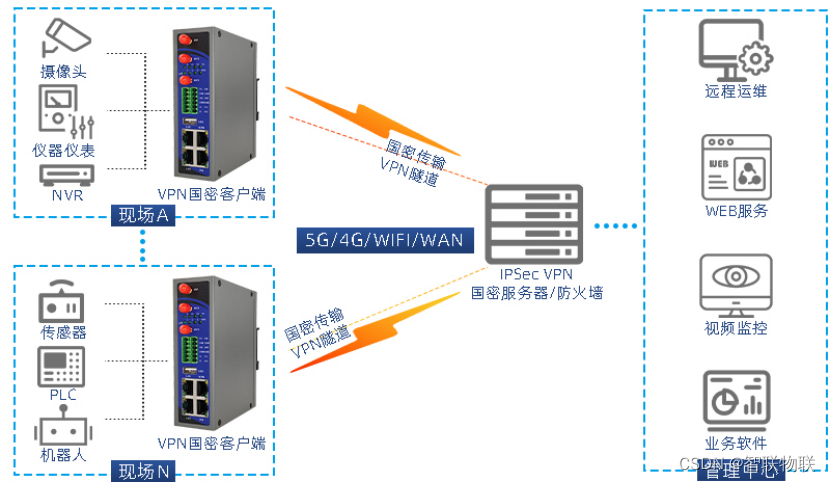

IPsec(Internet Protocol Security)是一种专为保护IP网络传输而设计的协议,它通过在IP数据包中嵌入安全头部,实现数据的加密、完整性校验和身份验证等功能,从而确保数据在传输过程中的安全,基于IPsec协议的VPN,能够在公共网络,如互联网上,构建一条安全且加密的通信隧道。

构建IPsec VPN的步骤

1. 明确需求

在着手构建IPsec VPN之前,需首先明确具体需求,根据企业或个人的实际需求,选择合适的IPsec VPN产品或解决方案,以下是一些常见的需求场景:

- 保护企业内部网络与远程办公人员之间的数据传输安全;

- 确保分支机构之间的数据传输安全;

- 保障企业数据中心与合作伙伴之间的数据传输安全;

- 实现个人上网行为的安全防护。2. 选择VPN架构

根据需求,选择合适的VPN架构,常见的IPsec VPN架构包括:

- 隧道模式(Tunnel Mode):主要用于保护整个IP数据包;

- 传输模式(Transport Mode):主要用于保护IP数据包中的有效载荷部分。3. 选择VPN设备或软件 根据确定的VPN架构,选择合适的VPN设备或软件,常见的VPN设备包括防火墙、路由器等;常见的VPN软件有OpenVPN、PPTP、L2TP/IPsec等。

4. 配置VPN设备或软件

- 配置VPN设备:接入网络,按设备说明书进行配置,主要涉及以下内容:

- 设置VPN接口;

- 配置IPsec策略;

- 设置认证方式(如用户名、密码、数字证书等);

- 配置加密算法和哈希算法。

- 配置VPN软件:在客户端设备上安装并配置VPN软件,主要涉及以下内容:

- 设置VPN连接;

- 配置认证方式;

- 设置加密算法和哈希算法。5. 测试与优化

完成VPN配置后,进行测试以确保其正常运行,测试内容包括:

- 测试数据传输速率;

- 测试数据传输延迟;

- 测试数据传输安全性。

根据测试结果,对VPN配置进行优化,提升其性能和安全性。关键注意事项

1. 选择合适的加密算法和哈希算法,确保数据传输的安全性;

2. 定期更新VPN设备或软件,修复已知漏洞,提高安全性;

3. 为VPN设备或软件设置强密码,防止非法入侵;

4. 定期备份VPN配置,以便在出现问题时快速恢复。构建IPsec VPN是确保网络安全的关键措施,通过深入了解IPsec VPN的原理和配置方法,我们可以更有效地应对网络安全挑战,在构建IPsec VPN的过程中,注意选择合适的设备或软件、配置合理的策略,并定期进行测试与优化,以保证VPN系统的安全与稳定。

相关阅读:

标签: #建立ipsec vpn #IPsec VPN

评论列表