本文深入解析VPN拓扑图,阐述如何构建安全高效的远程网络连接。通过分析VPN架构、加密技术及配置策略,提供实用的部署指南,助力企业实现安全、稳定的远程办公环境。

在互联网技术迅猛进步的今天,远程办公和跨国合作的需求不断攀升,VPN(虚拟私人网络)技术作为保障数据安全、实现高效远程连接的关键工具,扮演着不可或缺的角色,本文旨在深入剖析VPN拓扑图,以便您更全面地掌握VPN在网络架构中的具体应用。

什么是VPN拓扑图

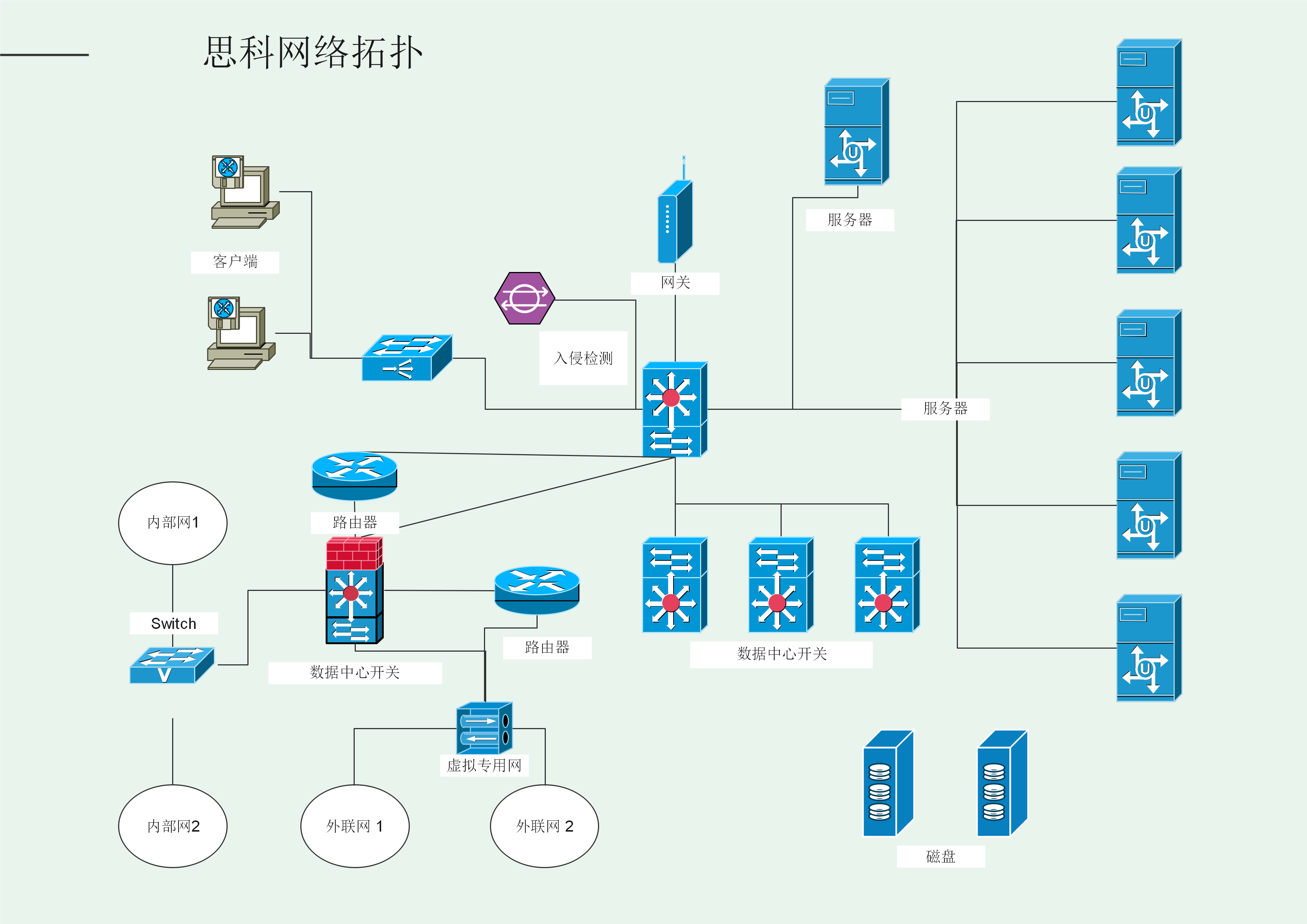

VPN拓扑图是对VPN网络结构的直观描绘,它详尽地展现了VPN客户端、服务器、路由器等网络组件之间的连接方式,借助VPN拓扑图,我们可以直观地把握VPN网络的布局、功能及其各组件间的相互关系。

VPN拓扑图的构成要素

- VPN客户端:客户端是VPN网络的终端设备,涵盖个人电脑、手机、平板等,其主要职能是发起VPN连接、加密数据传输,确保通信安全。

- VPN服务器:作为VPN网络的核心,服务器负责接收客户端的连接请求,建立加密隧道,转发数据,服务器部署在企业数据中心或云端平台。

- 路由器:路由器负责连接VPN客户端与服务器,实现数据传输,在VPN拓扑图中,路由器通常直接与VPN服务器相连。

- 互联网:互联网作为VPN网络的基础设施,连接全球各地的VPN网络,实现跨地域的数据传输。

- 加密隧道:加密隧道是VPN技术的核心,它通过加密算法对数据进行加密,确保数据传输的安全性。

常见的VPN拓扑结构

- 点对点VPN:这是最基础的VPN拓扑结构,仅由一个客户端和一个服务器组成,两者之间建立加密隧道,实现安全的数据传输。

- 集中式VPN:此类结构将多个客户端连接到单一VPN服务器,所有数据均需经过服务器转发,便于集中管理和维护。

- 分布式VPN:分布式VPN将多个VPN服务器分散部署于不同地理位置,以实现跨地域的数据传输,客户端可连接至最近的VPN服务器,提升传输速度。

- 隧道VPN:隧道VPN将VPN网络嵌入现有网络中,通过隧道技术实现VPN网络与现有网络的连接,从而实现数据传输。

VPN拓扑图的设计与优化

- 选择合适的VPN协议:根据网络环境和安全需求,选择合适的VPN协议,如IPsec、SSL等。

- 合理布局VPN网络:根据企业规模和业务需求,合理规划VPN网络,确保网络的高效、安全运行。

- 确保加密隧道的安全性:定期检查和优化加密隧道,保障数据传输的安全性。

- 考虑冗余和备份:在VPN拓扑图中纳入冗余和备份机制,增强网络的可靠性和稳定性。

- 合理配置路由器:优化路由器配置,确保VPN网络与现有网络的顺畅连接。

VPN拓扑图是构建安全、高效远程网络连接的关键参考,通过对VPN拓扑图的分析与优化,我们能够更深入地理解VPN网络的工作原理,提升网络性能和安全性,在信息化日益深入的今天,掌握VPN拓扑图的设计与优化技巧,对于企业和个人都具有重要意义。

相关阅读:

评论列表