iptables与VPN转发,是构建高效网络安全策略的关键桥梁。iptables作为Linux内核的防火墙工具,可配置复杂的访问控制规则;VPN转发则保障数据传输的安全性和隐私性。二者结合,实现内外网隔离,防止非法访问,保障网络安全。

在当今这个信息化的时代,网络安全已经成为企业和个人关注的重中之重,VPN(虚拟私人网络)技术作为确保网络安全的关键技术之一,被广泛运用于远程办公、数据传输等多个领域,iptables,作为Linux系统中的强大防火墙工具,与VPN技术相结合,能够实现高效的网络安全策略,本文将深入探讨iptables与VPN转发的关系,并介绍如何利用iptables构建高效的网络策略。

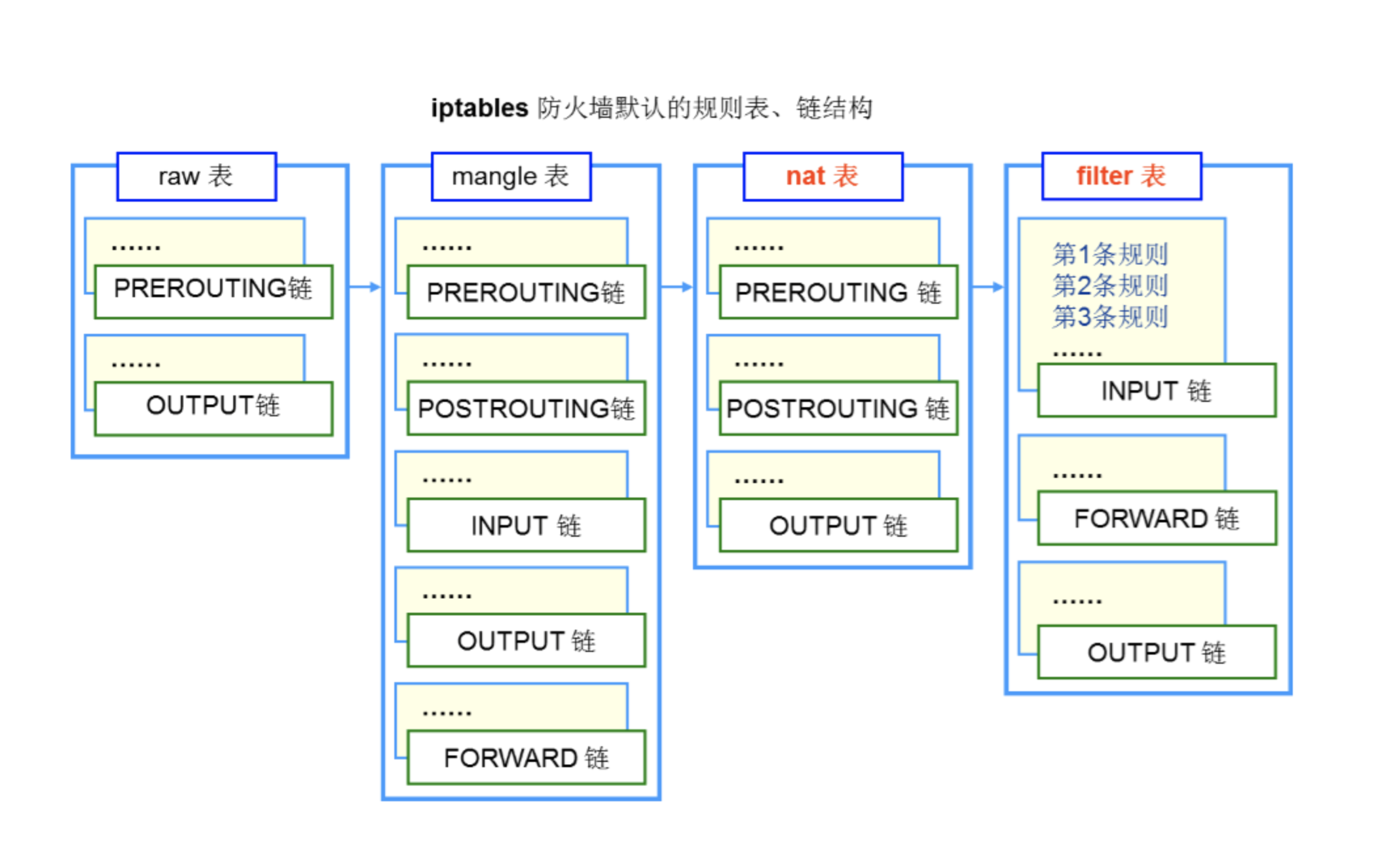

iptables基础概览

iptables是一款基于Linux内核的高级防火墙工具,它能够对网络数据包进行详尽的过滤、转发以及NAT(网络地址转换)操作,通过设定一系列规则,iptables能够实现对网络流量的精准控制,从而确保网络安全。

VPN技术概述

VPN(虚拟私人网络)技术是一种利用公共网络(如互联网)构建专用网络的技术,它通过加密数据传输,为用户提供安全、稳定的远程访问服务,VPN技术在远程办公、数据传输、远程教育等领域有着广泛的应用。

iptables与VPN转发之间的互动

iptables与VPN转发之间存在着紧密的协作关系,VPN技术的正常运行离不开iptables的支持,以下是iptables与VPN转发之间的一些关键互动点:

- 数据包加密:VPN技术通过加密数据包来防止数据在传输过程中被窃取,iptables负责识别VPN数据包,并将其导向VPN设备进行加密处理。

- 数据包转发:VPN设备完成加密后,需要将数据包转发到目标网络,iptables根据预设规则,将加密后的数据包正确地转发到目标网络。

- 数据包解密:目标网络接收VPN数据包后,需要对其进行解密,iptables负责识别解密后的数据包,并将其转发到目标主机。

如何运用iptables构建高效网络策略

1. 制定iptables规则:根据实际需求,设定iptables规则,如允许VPN设备访问特定端口、限制外部访问等。

2. 配置VPN设备:在VPN设备上配置必要的加密算法、密钥等信息,以确保数据传输的安全性。

3. 设定转发规则:在iptables中配置VPN数据包的转发规则,确保加密后的数据包能够被正确转发到目标网络。

4. 监控与优化:定期监控网络流量,检查iptables规则的有效性,并根据实际情况进行调整和优化,以提升网络安全性。

iptables与VPN转发在网络安全中发挥着至关重要的作用,通过合理配置iptables规则,不仅能够实现高效的数据包转发,还能保障VPN技术的稳定运行,在构建网络安全策略时,务必充分考虑iptables与VPN转发之间的关系,确保网络安全、稳定、高效。

标签: #iptables vpn 转发

评论列表