深入解析VPN源代码,揭示其工作原理及安全机制。本文从底层技术角度,详细解析VPN协议、加密算法、隧道建立等关键环节,剖析其保障网络安全的核心要素。通过分析,旨在提高读者对VPN技术的理解和认识。

互联网的广泛应用使得VPN(虚拟专用网络)成为保障网络安全和突破地理限制的关键工具,对于大多数用户而言,VPN的源代码仿佛是一个深不可测的领域,令人敬畏,本文旨在深入剖析VPN源代码,揭示其工作原理与安全机制,以期帮助读者更全面地理解VPN技术的工作方式。

VPN源代码概览

VPN源代码构成了VPN软件的核心,涵盖了协议实现、加密算法、会话管理和网络隧道等关键功能,根据开放程度,VPN源代码可分为开源和闭源两种类型,开源VPN源代码允许用户自由查看、修改和分发,而闭源VPN源代码则对用户保持保密。

VPN工作原理

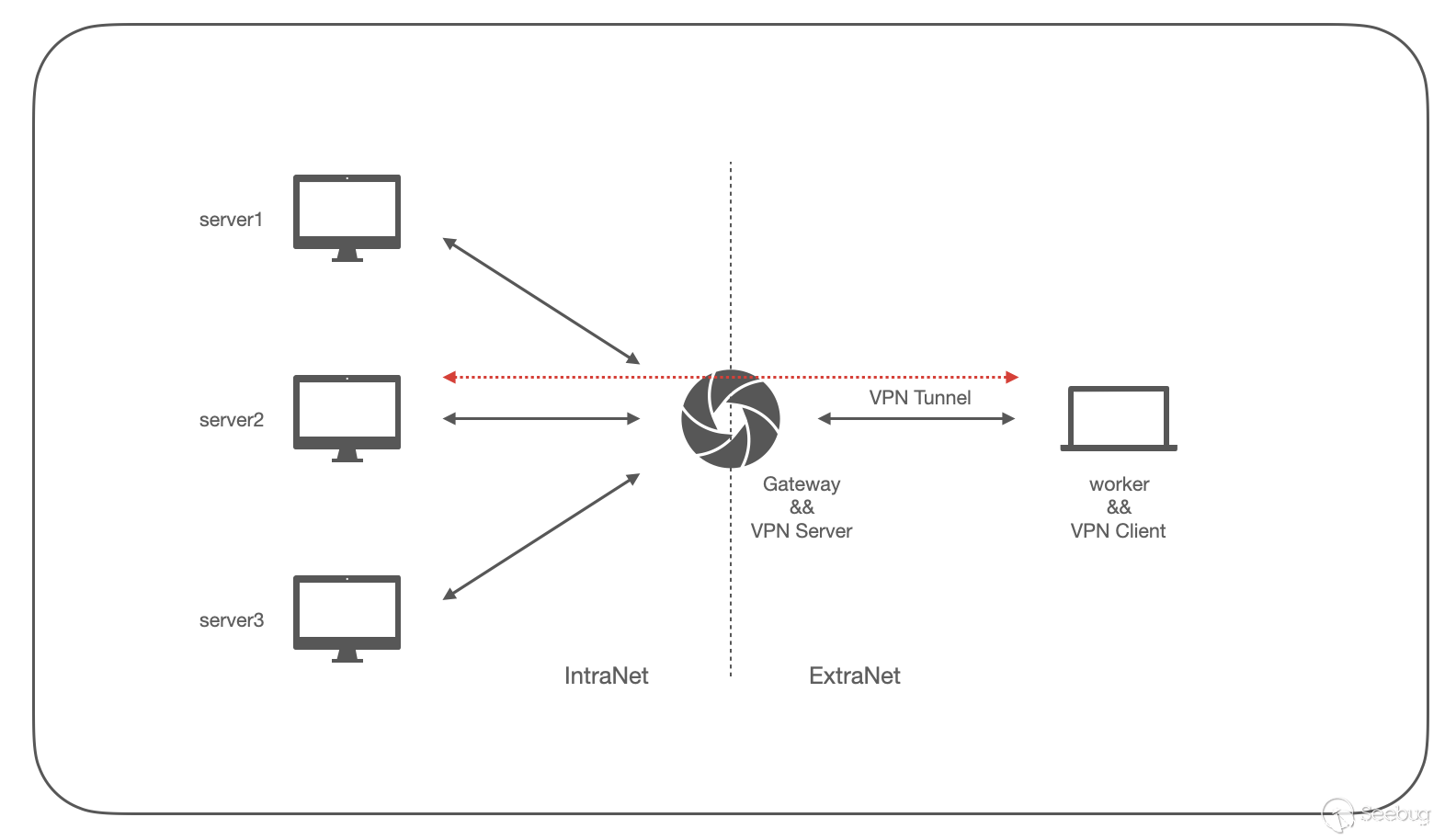

1. 隧道建立

VPN客户端首先使用加密算法对数据进行加密,接着通过公共网络将加密数据发送至VPN服务器,服务器接收数据后,用相同的加密算法解密,并将原始数据发送至目标服务器,服务器再次加密数据,发送回客户端,完成数据的传输过程。

2. 加密传输

VPN利用多种加密算法,如AES、DES、RSA等,对数据进行加密,确保数据在传输过程中的安全性,加密后的数据难以被窃取或篡改,有效防止数据泄露和恶意攻击。

3. 隧道协议

VPN使用隧道协议来建立数据传输通道,如PPTP、L2TP/IPsec、OpenVPN等,这些协议在公共网络上创建安全的虚拟通道,确保数据传输的可靠性。

4. NAT穿透

考虑到部分网络环境中存在NAT(网络地址转换)问题,VPN需要具备NAT穿透功能,以便客户端能够顺利连接到VPN服务器。

VPN安全机制解析

1. 加密算法

VPN使用多种加密算法,如AES、DES、RSA等,对数据进行加密,确保数据传输的安全性。

2. 隧道协议

隧道协议在公共网络上建立安全的虚拟通道,保障数据传输的可靠性。

3. 验证机制

VPN采用身份验证机制,确保只有授权用户才能访问VPN服务,常见的方法包括用户名密码和数字证书。

4. 数据完整性校验

VPN在数据传输过程中进行完整性校验,确保数据在传输过程中未被篡改。

5. 抗DDoS攻击

VPN具备抵御DDoS(分布式拒绝服务)攻击的能力,保护用户网络环境的安全。

解读VPN源代码不仅有助于我们深入理解VPN技术,还能提升网络安全意识,通过学习VPN源代码,我们可以掌握以下关键点:

1. VPN的工作原理,包括隧道建立、加密传输、隧道协议等。

2. VPN的安全机制,如加密算法、隧道协议、验证机制、数据完整性校验等。

3. VPN的适用场景,如突破地域限制、保障网络安全等。

VPN源代码的深入解读对于网络安全专家、软件开发人员以及广大用户都具有重要意义,了解VPN技术有助于我们在日常生活中更好地保护个人信息和隐私。

评论列表