本文深入解析VPN拓扑结构,旨在构建高效、安全的远程网络连接。通过详细分析VPN工作原理,阐述了如何优化配置以提升连接速度和稳定性,同时确保数据传输安全。文章还针对不同场景下的VPN应用提供了解决方案,助力企业构建高效安全的远程网络环境。

伴随着信息技术的迅猛进步,远程办公与移动办公等新型工作模式日益流行,VPN(虚拟专用网络)技术,作为保障远程安全接入企业内部网络的关键手段,已经成为企业信息化建设中的核心要素,本文将围绕VPN拓扑这一主题,深入探讨VPN技术在构建高效、安全远程网络连接中的实际应用。

VPN拓扑概述

VPN拓扑涉及VPN网络的架构设计及其布局,主要包括以下几种类型:

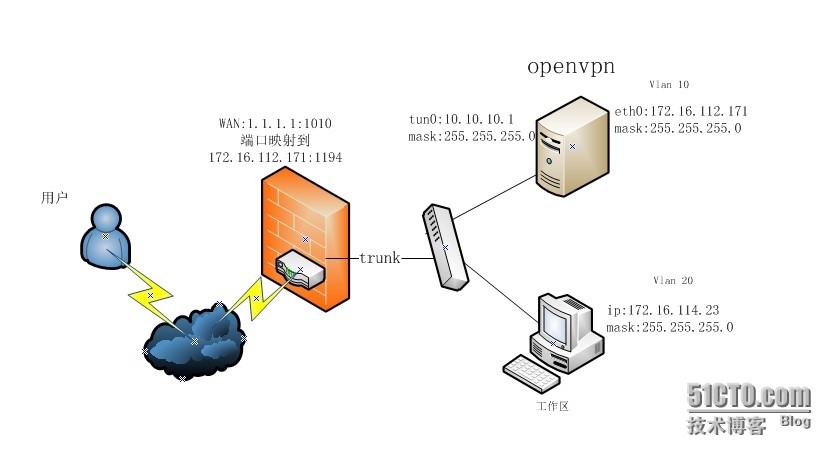

1. 隧道拓扑:这是VPN中最普遍的拓扑结构,通过创建加密隧道来实现远程访问,根据隧道的不同类型,隧道拓扑可以分为以下几种:

(1)点对点隧道:这种隧道连接两个远程节点,适用于一对一的远程访问需求。

(2)站点到站点隧道:这种隧道连接多个远程节点,适用于企业分支之间的远程访问。

(3)混合隧道:结合了点对点和站点到站点隧道的特点,适用于结构复杂的企业网络环境。

2. 网络地址转换(NAT)穿透拓扑:这种拓扑主要解决NAT设备对VPN隧道的影响,实现VPN穿透NAT进行访问。

3. 多协议标签交换(MPLS)拓扑:利用MPLS技术实现VPN隧道的高速传输,适用于大型企业网络。

4. 云VPN拓扑:利用云计算技术,将VPN服务部署在云端,实现远程访问的灵活性。

VPN拓扑在构建高效、安全远程网络连接中的应用

1. 高效性

(1)隧道技术:VPN隧道技术能够实现数据加密、压缩和流量整形,从而提升数据传输的效率。

(2)负载均衡:通过负载均衡技术,确保VPN隧道的高可用性和高性能。

(3)带宽优化:VPN技术有助于优化带宽,减少网络延迟和丢包率。

2. 安全性

(1)数据加密:VPN隧道使用加密算法对数据进行加密,保障数据传输的安全性。

(2)身份认证:VPN接入设备需通过身份认证才能建立隧道,防止未授权访问。

(3)访问控制:VPN支持基于用户、分组、时间等条件的访问控制,确保网络资源的安全。

(4)入侵检测:VPN系统可以部署入侵检测设备,实时监控网络异常行为,提升安全性。

3. 可扩展性

(1)虚拟化:VPN技术支持虚拟化,允许多个VPN实例共享同一硬件资源。

(2)云服务:VPN服务可以部署在云端,实现弹性扩展和快速部署。

(3)多协议支持:VPN支持多种协议,如IPsec、SSL等,满足多样化的应用场景需求。

VPN拓扑作为构建高效、安全远程网络连接的关键技术,在信息技术快速发展的今天,展现出广阔的应用前景,深入研究VPN拓扑,有助于企业更有效地利用VPN技术,实现远程办公、移动办公等新型办公模式,提升企业信息化水平,展望未来,VPN技术将持续创新,为我国信息化建设贡献力量。

相关阅读:

评论列表