本文深度解析了Tor与VPN的协同作用,探讨了它们如何实现网络安全新境界。通过结合两种技术的优势,用户可以享受更强大的隐私保护和匿名通信能力,为网络安全领域带来革命性突破。

<li><a href="#id1" title="Tor与VPN的基本概念">Tor与VPN的基础知识</a></li>

<li><a href="#id2" title="Tor与VPN的工作机制">Tor与VPN的工作机制</a></li>

<li><a href="#id3" title="Tor与VPN的互补效应">Tor与VPN的互补效应</a></li>

在信息化的浪潮中,网络安全问题日益突出,个人信息泄露和隐私侵犯的风险无处不在,为了有效应对这些挑战,Tor和VPN成为了网络用户捍卫隐私和数据安全的两把利剑,本文将深入剖析Tor与VPN的工作机制,探讨它们的互补作用,带领读者领略网络安全的新视野。

Tor与VPN的基础知识

1. Tor

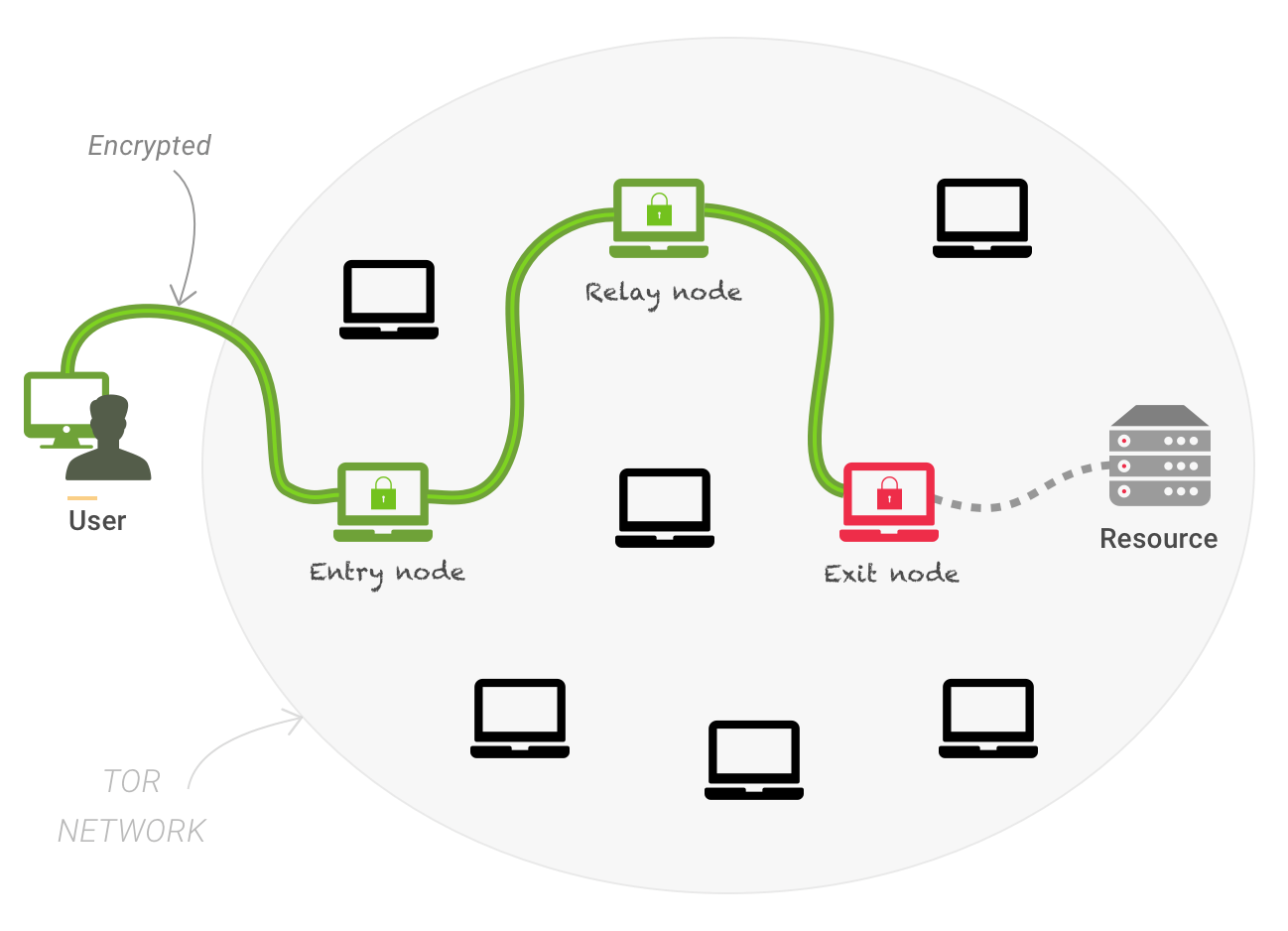

Tor(The Onion Router)是一款提供免费和开源服务的匿名通信工具,它在全球范围内构建了一个由多个节点组成的网络,对用户数据进行加密和层层转发,以此实现匿名上网,Tor的核心优势在于其匿名性和隐私保护特性,特别适合那些重视个人隐私的用户。

2. VPN

VPN(Virtual Private Network)是一种网络技术,通过建立加密隧道连接用户与服务器,实现远程访问,VPN的主要功能是加密用户数据,确保数据在传输过程中不被窃取或篡改,适用于需要远程访问或跨境上网的用户。

Tor与VPN的工作机制

1. Tor的工作原理

用户使用Tor上网时,其数据首先被加密,随后通过多个节点进行转发,每个节点仅了解数据的一小部分,无法获取整个数据包的内容,从而确保了用户的匿名性,Tor的匿名性主要体现在以下几个方面:

隐藏IP地址:Tor通过节点转发数据,使得用户无法被追踪到真实的IP地址。

加密通信:Tor对用户数据进行加密,防止数据在传输过程中被窃取和篡改。

流量混淆:Tor通过节点之间的数据转发,使得用户的网络流量难以被分析。

2. VPN的工作原理

VPN通过建立加密隧道,将用户的数据加密后传输到服务器,在服务器端,数据解密后再进行转发,VPN的主要功能是加密用户数据,防止数据在传输过程中被窃取和篡改,VPN的加密技术包括:

SSL/TLS:VPN使用SSL/TLS协议对用户数据进行加密,确保数据传输的安全性。

IPSec:VPN使用IPSec协议对数据包进行加密,保护数据在传输过程中的完整性。

Tor与VPN的互补效应

1. 提高匿名性

当Tor与VPN协同使用时,用户的数据首先通过VPN进行加密,然后通过Tor节点进行转发,这样,即使有人拦截了用户的数据,也无法获取数据包的内容,从而提高了匿名性。

2. 避免流量监控

VPN可以将用户的数据加密,避免在传输过程中被监控,而Tor可以隐藏用户的IP地址,防止被追踪,当两者协同使用时,用户的数据将更加难以被监控。

3. 提高访问速度

Tor在转发数据时,可能会因为节点延迟而影响访问速度,而VPN可以提供稳定的网络连接,保证用户在访问网络资源时的速度,当Tor与VPN协同使用时,用户可以享受到更高的访问速度。

Tor与VPN作为两款强大的网络安全工具,在保护用户隐私和数据安全方面发挥着至关重要的作用,通过协同使用,用户可以享受到更高的匿名性、访问速度和安全性,在数字化时代,我们应当充分利用这些工具,筑牢网络安全防线,迈向新的境界。

标签: #tor vpn

评论列表