本文详细介绍了在CentOS服务器上配置VPN服务的步骤,并针对619错误进行了深入分析,提供了有效的处理和优化策略,旨在帮助用户顺利解决VPN配置过程中遇到的问题,提升服务器的性能和稳定性。

在网络技术不断进步的今天,VPN(虚拟专用网络)已成为保障企业和个人数据安全与隐私的关键技术,CentOS,作为一款备受欢迎的Linux发行版,凭借其卓越的稳定性和高度的定制性,成为了构建VPN服务器的优选平台,本文将全面解析如何在CentOS服务器上配置VPN服务,并针对常见的619错误提供深入的解析和优化策略。

CentOS服务器配置VPN服务详解

1. 选择VPN协议

当前市面上常见的VPN协议包括PPTP、L2TP/IPsec和OpenVPN等,根据实际需求选择合适的协议进行配置,本文将以OpenVPN为例进行详细讲解。

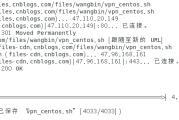

2. 安装OpenVPN

在CentOS服务器上,可以通过以下命令安装OpenVPN:

sudo yum install openvpn easy-rsa

3. 配置OpenVPN

(1)生成CA证书

进入easy-rsa目录,执行以下命令以生成CA证书:

source ./vars

./clean-all

./build-ca

根据提示输入CA的相关信息。

(2)生成服务器证书和私钥

source ./vars

./build-key-server server

根据提示输入服务器的相关信息。

(3)生成客户端证书和私钥

source ./vars

./build-key client1

根据提示输入客户端的相关信息。

(4)生成Diffie-Hellman密钥

source ./vars

./build-dh

4. 修改OpenVPN配置文件

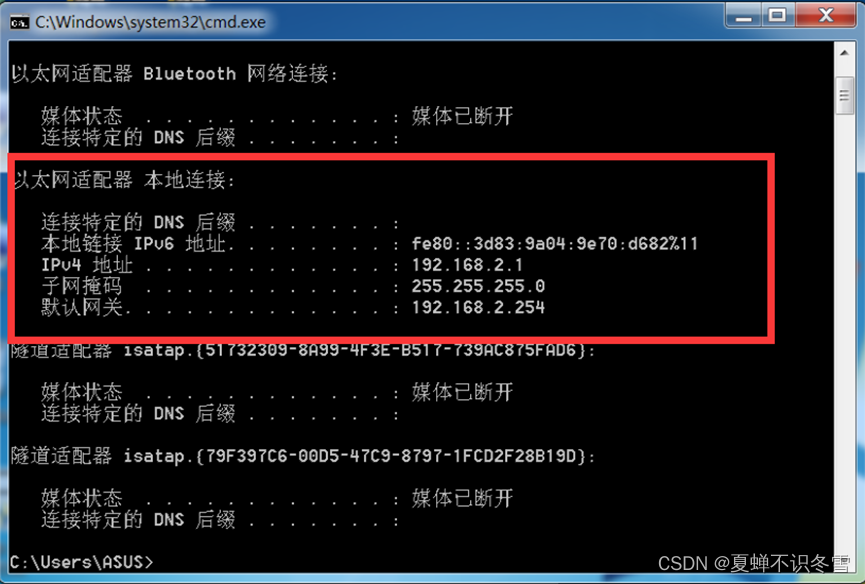

将生成的证书文件复制到OpenVPN配置目录,并编辑/etc/openvpn/server.conf文件,配置如下:

server 192.168.1.0 255.255.255.0

local 192.168.1.1

dh /etc/openvpn/server-dh2048.pem

cert /etc/openvpn/server.crt

key /etc/openvpn/server.key

ca /etc/openvpn/ca.crt

5. 启动OpenVPN服务

sudo systemctl start openvpn@server.service

sudo systemctl enable openvpn@server.service

619错误诊断与优化策略

1. 错误原因

619错误通常是由于客户端连接时加密方式不匹配所引起的,在OpenVPN配置过程中,如果服务器和客户端的加密方式不一致,就会导致619错误。

2. 解决方法

(1)检查加密方式一致性

确保服务器和客户端配置文件中的cipher指令指定的加密方式相同,均采用AES-256-CBC加密方式。

(2)检查客户端配置

确保客户端配置文件中的remote指令指向正确的服务器地址和端口。

(3)优化服务器性能

针对高并发连接的场景,可以通过以下方式优化服务器性能:

- 调整OpenVPN进程数:在/etc/openvpn/server.conf文件中,增加max-clients指令,限制最大连接数。

- 调整OpenVPN缓存大小:在/etc/openvpn/server.conf文件中,增加cachesize指令,调整缓存大小。

- 使用SSD存储:将OpenVPN配置文件和证书存储在SSD上,以提升读写速度。

通过遵循本文的指导,用户可以成功搭建一个稳定且高效的VPN服务器,从而有效保障数据安全和隐私。

标签: #centos vpn 619

评论列表