本文深入解析VPN跳墙技术原理,涵盖加密、隧道建立、协议选择等方面。通过案例分析,揭示VPN在实际应用中的优势与挑战,为读者提供全面了解VPN跳墙技术的视角。

随着互联网技术的飞速发展,人们对网络自由和隐私保护的需求愈发迫切,VPN(虚拟私人网络)作为一种高效的网络安全解决方案,其跳墙技术能够帮助用户跨越网络障碍,守护个人隐私,并突破地域限制,本文将深入探讨VPN跳墙技术的原理,并分析其在现实生活中的广泛应用。

VPN跳墙技术原理详解

VPN跳墙技术,就是利用虚拟网络技术,将用户的网络请求从一个地点转发到另一个地点,以此确保网络访问的隐秘性和安全性,以下是VPN跳墙技术的基本工作原理:

1. 加密传输:VPN通过高级加密技术对用户的网络数据进行加密处理,确保数据在传输过程中不被非法窃取或篡改。

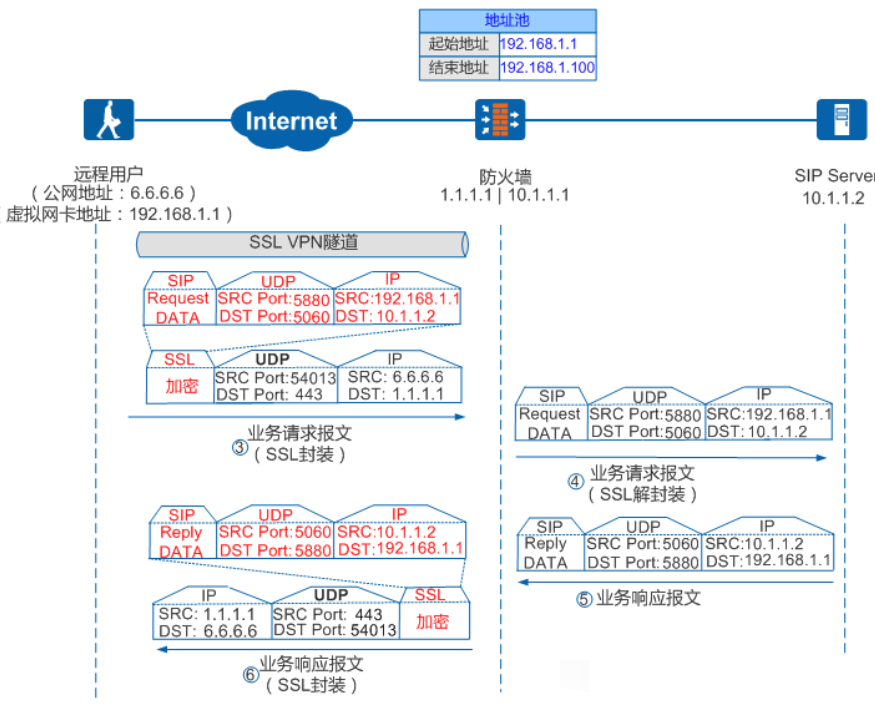

2. 虚拟隧道:VPN创建一条虚拟隧道,将用户的网络请求封装在其中进行传输,使得数据在互联网上的传输变得匿名。

3. 跳转节点:VPN服务器遍布全球,用户通过连接到VPN服务器,将自己的网络请求转发到服务器所在的位置,从而实现网络跳墙。

VPN跳墙的实际应用场景分析

1. 突破地域限制

VPN跳墙技术最显著的作用是突破地域限制,使用户能够访问全球范围内的互联网资源,以下是一些具体的应用场景:

(1)观看国外视频内容:如Netflix、Hulu等,这些平台在国内无法直接访问,通过VPN跳墙,用户可以顺畅观看。

(2)使用国外社交平台:如Facebook、Twitter等,这些社交平台在国内受限,VPN跳墙后,用户可以正常使用。

(3)获取国际新闻资讯:如CNN、BBC等,这些新闻网站在国内无法直接访问,VPN跳墙后,用户可以获取更多国际资讯。

2. 保护个人隐私

VPN跳墙技术还可以有效保护用户的个人隐私,以下是一些具体的应用场景:

(1)匿名浏览:通过VPN跳墙,用户的网络请求经过加密和跳转,网站无法获取用户的真实IP地址,从而保护隐私。

(2)防止运营商劫持:部分运营商可能对用户数据进行分析和劫持,VPN跳墙可以避免这种干扰。

(3)降低恶意攻击风险:VPN跳墙隐藏用户的真实IP地址,减少恶意攻击者追踪用户的风险。

3. 加密数据传输

VPN跳墙技术可以实现数据传输的加密,以下是一些具体的应用场景:

(1)远程办公:企业员工可通过VPN跳墙安全访问公司内部网络,进行远程工作。

(2)银行交易:用户通过VPN跳墙加密银行交易数据,防止信息泄露。

(3)电子商务:用户在购物时,通过VPN跳墙加密个人信息和支付数据,保障交易安全。

VPN跳墙作为一项强大的网络安全工具,在突破地域限制、保护个人隐私和加密数据传输等方面发挥着关键作用,在使用VPN跳墙时,用户应注意以下几点:

1. 选择正规VPN服务商:选择信誉良好、技术先进的VPN服务商,确保网络安全。

2. 遵守法律法规:在使用VPN跳墙时,应了解并遵守相关法律法规,尊重国家规定。

3. 定期更新维护:定期更新VPN软件,保持系统安全。

VPN跳墙技术在互联网时代具有极高的实用价值,用户应合理运用VPN技术,保护自己的网络安全和个人隐私。

标签: #vpn跳墙

评论列表