本文深入解析命令行VPN搭建与使用方法,涵盖从环境搭建、配置文件编写到连接操作等步骤,帮助读者轻松掌握VPN搭建技巧,实现远程访问和数据加密。

本文目录导读:

随着互联网的普及,VPN已经成为我们日常生活中不可或缺的一部分,它可以帮助我们保护隐私,突破地域限制,访问受限资源,而命令行VPN以其高效、简洁的特点,受到了许多技术爱好者的青睐,本文将深入解析命令行VPN,教你如何轻松搭建与使用。

什么是命令行VPN?

命令行VPN(Command Line VPN)是指通过命令行界面(CLI)搭建的VPN,它通常由客户端和服务器两部分组成,客户端负责连接到服务器,而服务器则负责处理数据传输,命令行VPN相较于图形界面VPN,具有以下优势:

1、资源占用小:命令行VPN不需要额外的图形界面,对系统资源占用更小。

2、高效稳定:命令行VPN的配置和操作相对简单,且稳定性较高。

3、可定制性强:命令行VPN可以根据用户需求进行个性化配置,满足不同场景下的使用需求。

命令行VPN的搭建

1、选择合适的VPN协议

目前,常见的命令行VPN协议有PPTP、L2TP/IPsec、OpenVPN等,PPTP和L2TP/IPsec配置简单,但安全性较低;OpenVPN安全性较高,但配置较为复杂,根据实际需求选择合适的协议。

2、下载并安装VPN客户端

根据所选协议,下载相应的VPN客户端,以下列举几种常见的命令行VPN客户端:

(1)PPTP:pptpclient、pptpd

(2)L2TP/IPsec:ipsec-tools、strongswan

(3)OpenVPN:openvpn

3、配置VPN服务器

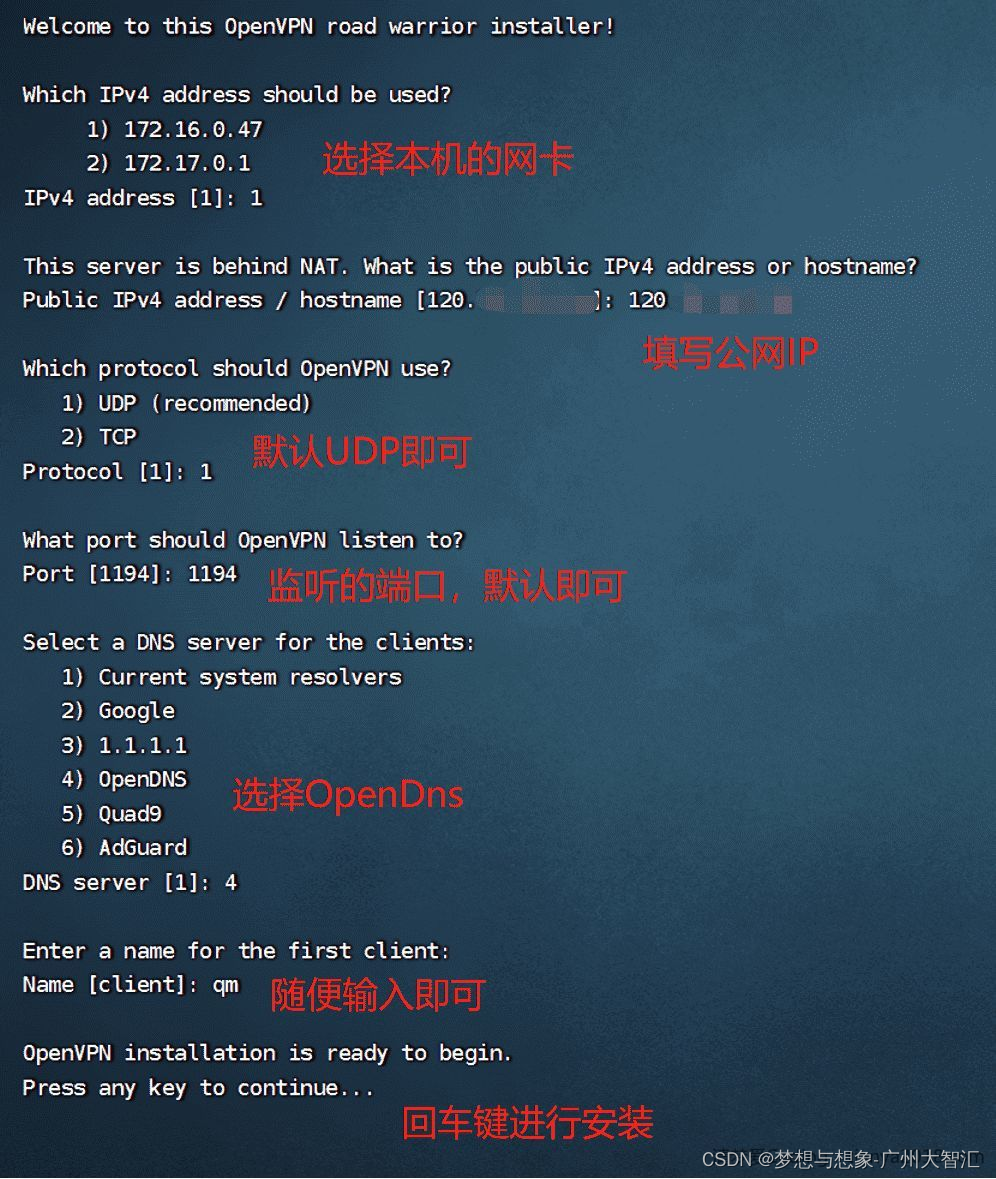

以OpenVPN为例,配置VPN服务器如下:

(1)安装OpenVPN服务器端软件

sudo apt-get install openvpn easy-rsa

(2)配置easy-rsa

cd /etc/openvpn/easy-rsa source ./vars ./clean-all ./build-key-server server ./build-key client1 ./build-key client2

(3)配置OpenVPN服务器

编辑/etc/openvpn/server.conf文件,添加以下内容:

port 1194 proto udp dev tun ca /etc/openvpn/easy-rsa/keys/ca.crt cert /etc/openvpn/easy-rsa/keys/server.crt key /etc/openvpn/easy-rsa/keys/server.key dh /etc/openvpn/easy-rsa/keys/dh2048.pem server 10.8.0.0 255.255.255.0 ifconfig-pool-persist ipp.txt keepalive 10 120 cipher AES-256-CBC user nobody group nogroup status openvpn-status.log log /var/log/openvpn.log

(4)启动OpenVPN服务器

sudo systemctl start openvpn@server.service

4、配置VPN客户端

以OpenVPN为例,配置VPN客户端如下:

(1)将客户端证书和私钥导入到客户端

将/etc/openvpn/easy-rsa/keys/目录下的client1.crt和client1.key文件复制到客户端。

(2)配置OpenVPN客户端

编辑/etc/openvpn/client.conf文件,添加以下内容:

client remote server_ip 1194 dev tun proto udp ca /path/to/ca.crt cert /path/to/client.crt key /path/to/client.key cipher AES-256-CBC ns-cert-type server

(3)启动OpenVPN客户端

openvpn --config /etc/openvpn/client.conf

命令行VPN的使用

1、查看连接状态

sudo openvpn --status openvpn-status.log

2、断开连接

sudo openvpn --cd /etc/openvpn --clear-port 1194

命令行VPN以其高效、简洁的特点,成为了许多技术爱好者的首选,本文详细介绍了命令行VPN的搭建与使用方法,希望能帮助大家轻松搭建和使用命令行VPN,在使用过程中,请确保遵循相关法律法规,切勿用于非法用途。

相关阅读:

评论列表