本文深入解析了VPN的隧道协议,包括其技术原理和实际应用。文章详细阐述了不同隧道协议的特点和优缺点,并分析了其在企业、个人用户以及远程办公等场景下的应用情况,为读者提供了全面了解VPN隧道协议的视角。

1、[VPN隧道协议概述](#id1)

2、[VPN隧道协议原理](#id2)

3、[VPN隧道协议的实际应用](#id3)

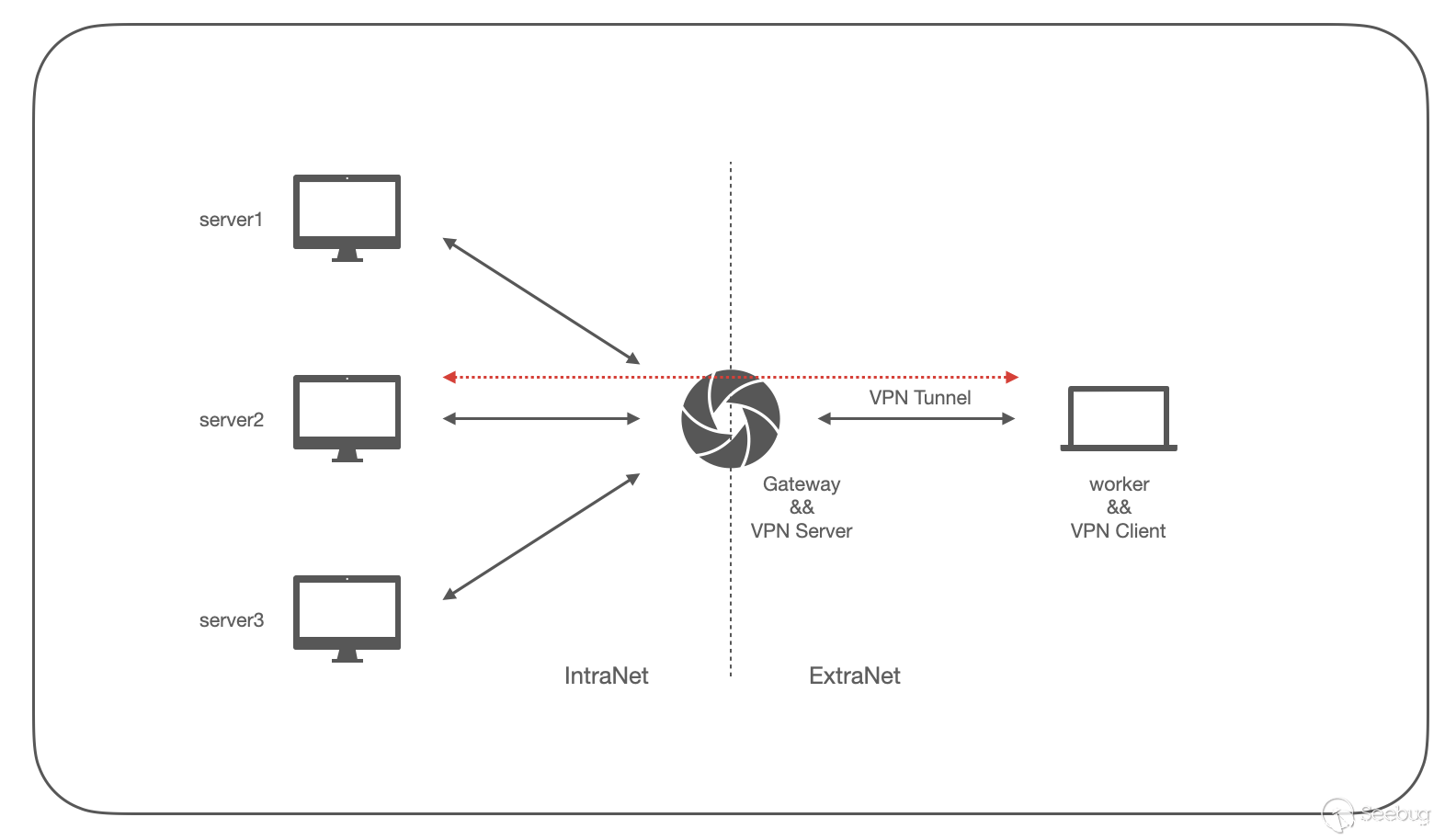

图示:

随着互联网的广泛应用和全球化的深入,网络数据传输的安全性日益凸显,VPN(虚拟专用网络)作为一种关键的网络安全技术,在确保数据传输安全、提升网络效能等方面扮演着不可或缺的角色,隧道协议作为VPN技术的核心,其原理和应用值得我们深入探讨。

VPN隧道协议概述

1. VPN隧道协议的定义

VPN隧道协议是指在公共网络环境中构建专用通信通道的技术,它通过封装数据,确保数据在传输过程中的加密、隔离及控制。

2. VPN隧道协议的分类

根据工作原理和传输方式的不同,VPN隧道协议主要分为以下几类:

点对点隧道协议(PPTP):PPTP是最早的VPN隧道协议之一,它利用PPP(点对点协议)在IP网络中建立隧道,适用于多种操作系统。

第二层隧道协议(L2TP):L2TP在PPTP的基础上发展而来,融合了PPTP和IPsec的优点,支持多种操作系统,如Windows、MacOS和Linux。

IP安全协议(IPsec):IPsec是一种网络层隧道协议,能够在IP网络上直接构建安全隧道,适用于多种操作系统和设备。

通用隧道封装协议(GRE):GRE是一种在IP网络上传输其他协议数据的隧道协议,适用于传输PPP、IPsec等协议。

VPN隧道协议原理

1. 封装过程

VPN隧道协议的封装过程如下:

- 源设备将原始数据(如HTTP、FTP等)封装成隧道数据包;

- 隧道数据包被进一步封装在IP数据包中,作为传输层的数据单元;

- IP数据包被发送到目标设备,目标设备接收到IP数据包后,解封装提取隧道数据包;

- 目标设备将隧道数据包解封装,还原出原始数据。

2. 加密过程

为了确保数据传输的安全性,VPN隧道协议通常会采用加密技术对数据进行加密,常见的加密过程包括:

- 源设备使用密钥生成加密算法的密钥;

- 加密算法对原始数据进行加密,生成加密后的数据;

- 加密后的数据与隧道数据包一起封装,发送到目标设备;

- 目标设备接收到数据后,使用相同的密钥和解密算法对加密数据进行解密,还原出原始数据。

VPN隧道协议的实际应用

1. 远程访问

VPN隧道协议可以用于实现远程访问,员工可以通过VPN连接到企业内部网络,高效地访问企业资源。

2. 网络安全

VPN隧道协议可以为企业提供安全的数据传输通道,有效防止数据泄露和网络攻击。

3. 跨区域办公

VPN隧道协议支持跨区域办公,员工可以在家中或异地通过VPN连接到企业内部网络,实现协同办公。

4. 互联网接入

VPN隧道协议可以为用户提供安全的互联网接入服务,保护用户隐私和数据安全。

VPN隧道协议作为VPN技术的核心,在保障数据传输安全、提升网络性能等方面发挥着至关重要的作用,本文对其原理和实际应用进行了深入解析,旨在为读者提供有益的参考,随着网络技术的不断进步,VPN隧道协议也将持续优化,为用户提供更加安全、高效的通信服务。

标签: #vpn的隧道协议

评论列表